RealIZM-Blog-Serie »Hardwaresicherheit« – Teil 2

Um die Echtheit und Nachverfolgbarkeit elektronischer Baugruppen in der Fertigung zu gewährleisten nutzten Forschende im Rahmen des Projekts SiEvEI 4.0 verschiedene Schutzmechanismen. Um die Daten, Strukturen und Chain-of-Trust (CoT) abzusichern, kam eine sogenannte Private Key Infrastructure (PKI) zum Einsatz.

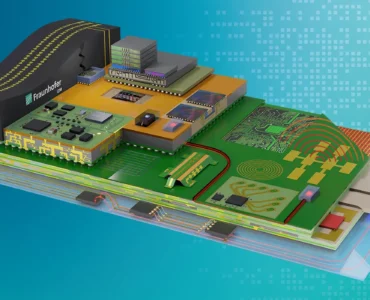

Steve Voges, Prozessentwicklungsingenieur, und Karl-Friedrich Becker, Gruppenleiter Assembly & Encapsulation am Fraunhofer IZM, sprachen mit RealIZM über den Aufbau von vertrauenswürdigen Wertschöpfungsketten in der Mikroelektronikproduktion. Zudem war das RealIZM-Team eingeladen, einen Live-Einblick in die Demo-Produktionslinie am Fraunhofer IZM zu erhaschen und die Fertigungslinie bei Siemens per Video zu dokumentieren.

Welches Ziel verfolgt das Projekt SiEvEI 4.0?

Karl-Friedrich Becker: Der Projekt-Titel steht für „Sichere und intelligente Elektroniksysteme für vertrauenswürdige Elektronikprodukte in Industrie 4.0“. Das Verbundprojekt geht der Fragestellung nach, wie sich Fertigung, Produktionsumgebungen, Ausrüstung, Materialien, Sicherheit und Produkte für industrielle Anwendungen digital vereinen lassen. Ein Ziel des Projektes war es, ein Konzept zur manipulationssicheren Nachverfolgbarkeit der Fertigungskette von Elektronikbaugruppen und -komponenten zu entwickeln.

Mit welchen Schutzmechanismen wurden die Echtheit und Nachverfolgbarkeit von elektronischen Baugruppen gewährleistet?

Steve Voges: Das Sicherheitskonzept beruht auf einer Chain-of-Trust (CoT). Alle in der Fertigung beteiligten Akteure besitzen ein eigenes Zertifikat, anhand dessen sie sich identifizieren. D.h. alle Mitarbeitenden an der Fertigungslinie besitzen einen persönlichen Dongle, der mit einem Zertifikat versehen ist. Ebenso besitzen jede einzelne Maschine sowie Infrastrukturgeräte, die mit zur CoT beitragen, ein eigenes Zertifikat. Das Zertifikat ist wie ein persönlicher Ausweis. Zur Überprüfung und Bereitstellung der Zertifikate wird eine Private-Key-Infrastruktur (PKI) benutzt.

Was ist das Besondere an diesen Zertifikaten und wie tragen Sie zur Hardwaresicherheit bei?

Steve Voges: Aus unserem Alltag kennen wir Echtheitsmerkale auf Geldscheinen wie beispielsweise Wasserzeichen und fluoreszierende Farben. Diese Methoden sind für Hardware nicht in allen Fällen geeignet. Im Projekt SiEvEI 4.0 haben wir als Sicherheitsmerkmal Zertifikate verwendet. Die Zertifikate haben die Funktion von Fingerabdrücken, die sich mittels PKI überprüfen lassen. Ein Zertifikat besteht immer aus einem privaten und einem öffentlichen Schlüssel. Mit dem privaten Schlüssel, der geheim ist, kann man die Daten unterschreiben. Mit dem öffentlichen Schlüssel kann jeder die Unterschrift prüfen.

Was hat es mit der vertrauenswürdigen Kette auf sich?

Steve Voges: Mit der Chain-of-Trust ist die manipulationssichere Verkettung der einzelnen Prozessschritte und zugehöriger Parameter während der Fertigung gemeint. Der entscheidende Punkt dabei ist, dass bei einem weiteren Prozessschritt mit Hilfe der Unterschrift in Form eines Zertifikats das vorhergehende Kettenglied mit „verheiratet“ wird. Daraus entsteht dann eine Kette von unterschriebenen Prozessschritten, die fortlaufend gespeichert wird. Zur Offline-Überprüfung der CoT wird von jeder beteiligten Maschine und Person das jeweilige Zertifikat fortlaufend in dem Sicherheitschip gespeichert.

Welchen Beitrag hat das Fraunhofer IZM bei der Realisierung der Chain-of-Trust geleistet?

Steve Voges: Unsere Aufgabe bestand darin, die Sensor-Infrastruktur zu installieren und die CoT-Infrastruktur für unsere Demo-Fertigungslinie zu konzipieren, zu installieren und zu testen. Das heißt wir haben festgelegt, welche Maschinen und mitwirkenden Personen ein Zertifikat erhalten müssen. Im Ergebnis konnten wir nachweisen, dass das CoT-Konzept sowohl an unserer Prototypen-Linie als auch an einer Fertigungslinie von Siemens funktioniert.

Heutzutage werden elektronische Komponenten sehr oft dezentral gefertigt. Wurde diese Tatsache im Projekt berücksichtigt?

Karl-Friedrich Becker: Richtig, wir haben das CoT-Konzept auch erfolgreich in einer verteilten Fertigung realisiert. Dazu haben wir zunächst im Zielprodukt genutzte Leiterplatten bei uns am Forschungsinstitut gefertigt. Die atg Luther & Maelzer GmbH hat dann die Eingangskontrolle mittels elektrischer Prüfung vorgenommen und den ersten validen Stempel auf den PCBs gesetzt. Das stellt den Start der CoT dar. Die PCBs wurden dann für weitere Prozessschritte an Siemens CT übergeben und letztendlich später wieder von uns zur Finalisierung übernommen.

Bei der Fertigung von elektronischen Bauteilen fallen sehr viele Daten aus unterschiedlichen Quellen an. Wie ist es gelungen, diese Datenvielfalt zu managen?

Steve Voges: Wir haben zunächst mit dem Partner Siemens eine Strukturierung und Homogenisierung der verfügbaren Daten vorgenommen. Zusammen mit den Partnern Sensorik-Bayern GmbH, Siemens Technology (T) und der Universität Bielefeld haben wir dann eine Infrastruktur zum Austausch der Daten entworfen und installiert. Als Experte für Softwarelizenzierungen hat der Projektpartner WIBU-SYSTEMS AG die Kommunikation der beteiligten Akteure innerhalb der CoT verwaltet, gesteuert und sicher gestaltet. So konnten wir auf ein etabliertes PKI-Infrastruktursystem zurückgreifen.

Wer erhält wie Einblick in die CoT?

Steve Voges: In der Fertigung und später auch in der Anwendung wird mit NFC-Readern automatisch das Zertifikat überprüft. Das Zertifikat wird ausgelesen und auf Validität überprüft. Konkret wird kontrolliert, ob der Hashwert des letzten CoT-Eintrags – also der digitale Fingerabdruck – noch stimmt. Weicht auch nur ein Bit ab, verändert sich der Hashwert. Mit Hilfe dieser Detektionsmethode lässt sich eine Manipulation an der CoT nachweisen. Man erkennt zwar nicht sofort, wie oder wo die Manipulation stattfand. Dennoch reicht die Information aus, dass eine elektronische Komponente einen ungültigen Wert besitzt, um von der weiteren Fertigung ausgeschlossen zu werden.

Die Bedeutung von geschlossenen Lieferketten wird immer wieder betont. Wie waren die Lieferketten bei dem SiEvEI 4.0-Projekt gestaltet?

Steve Voges: Bei unserem Verbundprojekt war die Lieferkette offen. Wichtig war jedoch die Voraussetzung, dass alle Akteure, die zur CoT beitragen, Teil der PKI sein mussten. Sie mussten die PKI implementieren, umsetzen und mit ihren jeweiligen Prozessen dazu beitragen. Je nach Anwendungsfall stellt sich die Frage, in welcher Tiefe die PKI implementiert werden soll.

Im Projekt haben wir auf der Ebene der Leiterplatte (PCB) angefangen. Hier am Forschungsinstitut wurden die PCBs hergestellt und dann an die atg Luther & Maelzer GmbH weitergeschickt. Die Experten für High-Tech-Testsysteme haben die PCBs eingangs kontrolliert und auf ihnen den ersten validen Stempel gesetzt. Theoretisch wäre es denkbar, dass dieser Prozess sogar noch früher, beispielsweise bei Materialzulieferern beginnt. Also, dass das Ausgangsmaterial bereits mit einer eigenen CoT versehen wird.

Die Realisierung der CoT scheint mit einem gewissen Aufwand verbunden zu sein. Für welche Anwendungsbereiche lohnt sich ein solches Verfahren?

Karl-Friedrich Becker: In unserem Projekt SiEvEI 4.0 lag der Fokus auf der dezentralen Produktion von sicherheitsrelevanten elektronischen Baugruppen z.B. für den Einsatz in Leitständen zur Steuerung von Kraftwerken, im Bereich Automotive und Luft- und Raumfahrt. Grundsätzlich eignet sich der CoT-Ansatz überall dort, wo Dokumentationsvorschriften wie z.B. ISO 9001 gelten und Sicherheitsnachweise für elektronische Hardware zwingend erforderlich sind.

Worin bestanden die größten Herausforderungen für das Fraunhofer IZM in dem Projekt?

Steve Voges: Wir konnten aufzeigen, dass die in der Produktion von den automatischen Maschinen zur Verfügung gestellten Prozessdaten und auch manuelle Prozesse in unserer Testumgebung erfasst werden können. Wie bereits erwähnt verfügen wir über Expertise, welche Parameter bei welchen Prozessen anfallen. Wir können einschätzen, was relevant ist und wie sich das Wechselspiel mit Parametern aus anderen Prozessen innerhalb der gesamten Prozesskette auswirkt.

Wie ist es den Projektpartnern gelungen, die Produktionsprozesse und Betriebsabläufe zu digitalisieren und für industrielle Anwendungen nutzbar zu machen?

Steve Voges: Grundsätzlich fallen bei der Fertigung Unmengen an Daten an. Diese Informationen werden bisher nicht bzw. nur bedingt in dem Format gespeichert, das man gerade benötigt. Gemeinsam mit den Projektpartnern haben wir eine Infrastruktur auf Datenebene aufgebaut, um Daten nicht nur zu sammeln, sondern auch zu organisieren, zu strukturieren und zu normieren.

Karl-Friedrich Becker: Die Normierung der Daten ist eine Grundvoraussetzung, um mit Methoden des maschinellen Lernens (ML) sinnvolle Daten-Auswertung zu erreichen. Die Aufbereitung der Daten in einer einheitlichen, maschinenlesbaren Form ist essentiell, damit eine KI damit sinnvoll arbeiten kann. Für die KI-gestützte Analyse der Daten war das Forschungsinstitut für Kognition und Robotik (CoR-Lab) an der Universität Bielefeld verantwortlich.

Welche Erkenntnisse hat die Auswertung der Daten gebracht?

Steve Voges: Dank der KI-Auswertung konnten für unsere Demo-Fertigungslinie Prozessoptimierungen aufgezeigt werden. So ist es z.B. möglich, auf Basis der zuvor erfassten Prozessdaten, bei der Röntgenanalyse spezifische Stellen bei einer Komponente zu überprüfen, bei denen laut KI höchstwahrscheinlich Fehler aufgetreten sind. So lässt die Datenauswertung eine gezieltere und effizientere Kontrolle zu.

Karl-Friedrich Becker: Hier am Fraunhofer IZM verfügen wir über sehr gutes Prozesswissen, das zur Erstellung von digitalen Prozessmodellen benötigt wird. Das heißt wir können Prozesse beschreiben, Sensor- und Prozessdaten interpretieren und Querverbindungen zu anderen Prozessen herstellen. Mit unserer Expertise unterstützen wir Kunden, ihre Prozesse hinsichtlich möglicher Parameter zu untersuchen und Vorschläge zur Ableitung von Datenstrukturen für die interne Weiterverarbeitung abzuleiten und automatisierte Datenauswertung mit KI zu ermöglichen.

Die zunehmende Verbreitung vernetzter, digitaler und automatisierter Technologien berührt alle Aspekte des Geschäftslebens einschließlich der Herstellung mikroelektronischer Produkte. Das vom BMBF geförderte Verbundprojekt SiEvEI 4.0 geht der Fragestellung nach, wie sich Fertigung, Produktionsumgebungen, Ausrüstung, Materialien, Sicherheit und Produkte für industrielle Anwendungen digital vereinen lassen. In unserem RealIZM Tech Insight geben wir einen Live-Einblick in das Forschungsprojekt:

SiEvEI 4.0 Sensorsysteme zur Überwachung des Zustands von Baugruppen | © Fraunhofer IZM

Welchen Beitrag könnten KI-Auswertungen zukünftig für die Hardwaresicherheit leisten?

Karl-Friedrich Becker: Zukünftig wären auch KI-Analysen denkbar, die die folgenden Fragen beantworten: Wurde das gefertigte Produkt mit den entsprechenden Prozessparametern hergestellt und verfügt das Produkt über die zu erwartende Lebensdauer? Sollte die Frage verneint werden, würde das elektronische Bauteil von der weiteren Produktion ausgeschlossen und nicht zur Anwendung gebracht.

Im Nachfolgeprojekt AdaPEdge vertiefen wir gemeinsam mit den beteiligten Projektpartnern das Thema der KI-Auswertung. Konkret geht es unter anderem darum, ein autarkes Sensor-Mesh-Netzwerk für die Fertigungsumgebung zu schaffen, in dem neben den Maschinendaten auch ubiquitäre Daten erhoben und mit KI ausgewertet werden.

Vielen Dank für diese spannenden Einblicke!

SiEvEI 4.0

Laufzeit: 03/2020 – 08/2023

Fördergeber: Bundesministerium für Bildung und Forschung

Förderkennzeichen: 16ME0005

Projektseite: www.elektronikforschung.de/projekte/sievei-4.0

Projektpartner: Siemens AG (Verbundkoordinator), Sensorik-Bayern GmbH, WIBU-SYSTEMS AG, Wagenbrett GmbH & Co. KG, Fraunhofer IZM, Technische Universität Berlin, Universität Bielefeld und atg Luther & Maelzer GmbH (assoziierter Partner)

Datenblatt: https://www.izm.fraunhofer.de/content/dam/izm/de/documents/Publikationen/produktbl%C3%A4tter/Datenblatt-SIEVEI-DE-web.pdf

Add comment